К 21 марта 2026 года на пользовательскую базу Xiaomi обрушивается настоящий шторм уязвимостей безопасности, а ключевой ответ компании — обновление безопасности HyperOS за март 2026 года — опасно отсутствует.

В то время как миллионы устройств остаются незащищенными, сообщество безопасности бьет тревогу. тройная угроза критических эксплойтов, которые могут привести к полной компрометации устройства. Текущая ситуация проста, но ужасна: До выхода этого патча почти каждый смартфон Xiaomi, Redmi и POCO является легкой мишенью.

Опасное трио неисправленных уязвимостей

Задержка выхода патча от марта 2026 года не просто медленная; это катастрофа, потому что отсутствующее обновление — единственная известная защита от трех отдельных серьезных недостатков.

1. Использование доверенной среды выполнения (TEE).

Эта уязвимость аппаратного уровня, обнаруженная исследователями безопасности из Ledger’s Donjon, нацелена на безопасный мир процессора смартфона (TEE). Предполагается, что этот безопасный анклав будет защищать ваши самые конфиденциальные данные: биометрические шаблоны, блокировки экрана (PIN/шаблон) и криптографические начальные фразы для кошельков.

Исследователи продемонстрировали, что злоумышленники, имеющие физический доступ, могут обойти всю операционную систему Android и извлечь эти важные данные в менее 60 секунд. Этот недостаток затрагивает большое количество чипсетов MediaTek и Snapdragon, подвергая огромную часть портфолио Xiaomi риску финансовой кражи и кражи личных данных.

Эксплойт MediaTek

2. Эксплойт, подобный root-праву HyperOS ADB (HyperOS 2 и 3)

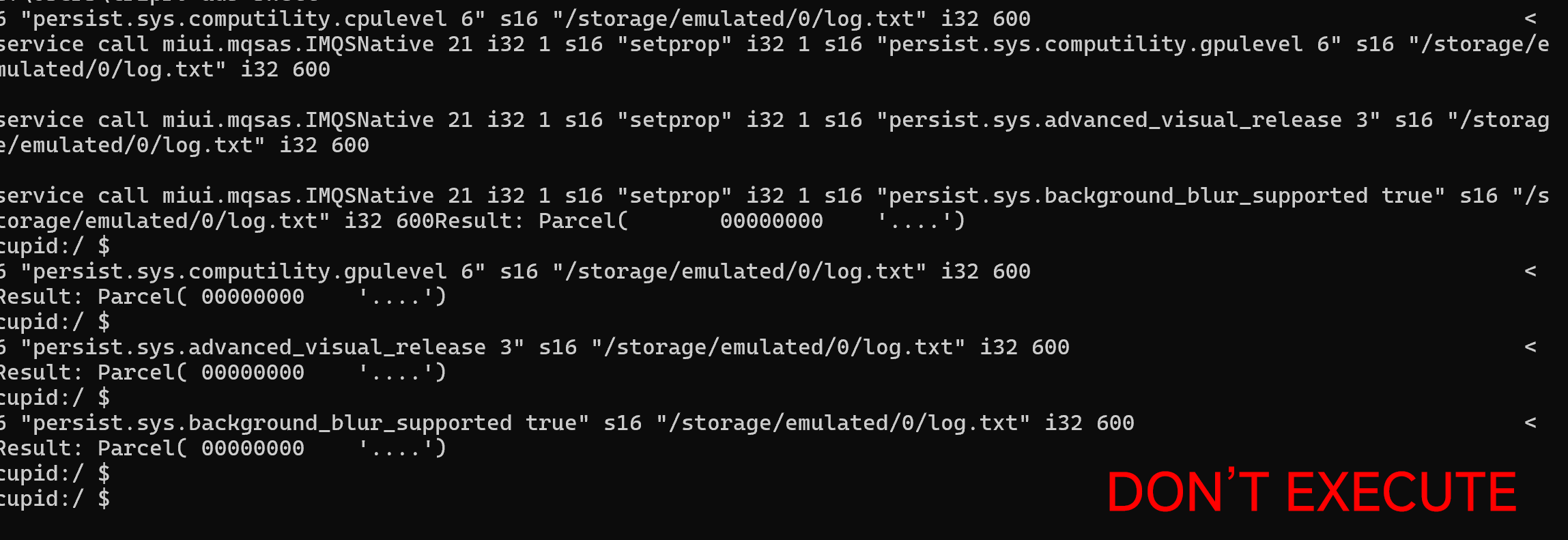

В ядре HyperOS версий 2 и 3 (включая текущие версии на базе Android 15) был обнаружен новый разрушительный эксплойт на программном уровне. Этот недостаток позволяет любому пользователю со стандартным доступом к Android Debug Bridge (ADB), обычно используемому для разработки или загрузки неопубликованных приложений, выполнять команды с тем же уровнем разрешений, что и у рутированного устройства.

Это означает, что злоумышленник с физическим доступом или доступом ADB может захватить устройство, обойти стандартные диалоговые окна разрешений и даже украсть данные, не защищенные TEE, — все. без появления типичных предупреждений безопасности, связанных с реальным root-доступом. Он эффективно разрушает модель изолированной программной среды безопасности, на которую опирается Android.

Не выполняйте эти команды

3. Разблокировка загрузчика Fastboot Snapdragon 8 Elite Gen 5

Пожалуй, самым впечатляющим сбоем аппаратной безопасности является эксплойт, обнаруженный в последнем флагманском чипсете Qualcomm, Snapdragon 8 Elite Gen 5. Хотя разблокировка загрузчика обычно включает в себя очистку устройства для защиты пользовательских данных, этот эксплойт позволяет злоумышленнику разблокировать загрузчик флагманского телефона. просто прошив один файл по стандартному протоколу Fastboot.

Этот метод обходит все протоколы безопасности, предоставляя злоумышленникам полный доступ к файловой системе и упрощая установку постоянного шпионского ПО или нарушение любых уровней безопасности. Это немедленный и полный компромисс целостности высококачественного устройства.

Что вы должны сделать сейчас, чтобы защитить себя

Пока Xiaomi не выпустит патч от марта 2026 года для вашей конкретной модели, ваше устройство находится в опасной зоне. Пользователи должны немедленно принять крайние меры предосторожности:

-

Защищайте свое устройство, как свой кошелек: Все три эксплойта, особенно недостатки TEE и Fastboot, требуют физического доступа или подключения к ADB. ВЫКЛЮЧИТЬ ОПЦИИ ПРОСМОТРА если он включен.

-

Немедленно отключите отладку по USB: Если вы используете ADB или включена отладка по USB (в настройках разработчика), немедленно отключите ее. Эксплойт HyperOS ADB превращает этот параметр в огромный бэкдор.

-

Будьте предельно осторожны с фишингом: Избегайте установки каких-либо приложений за пределами официального магазина Google Play и не подключайте свое устройство к неизвестным компьютерам через USB.

-

Следите за обновлениями ежедневно: Не ждите OTA-уведомления. Вручную проверяйте программу обновления HyperOS или приложение MemeOS Enhancer несколько раз в день. Как только выйдет патч от марта 2026 года, установите его.

Xiaomi, часы не тикают; это сирена. Критическая масса вашей пользовательской базы подвергается одновременно трем катастрофическим угрозам безопасности. Ускорить Обновление HyperOS за март 2026 г. прямо перед тем, как начнутся огромные финансовые потери и потери личности.